Description

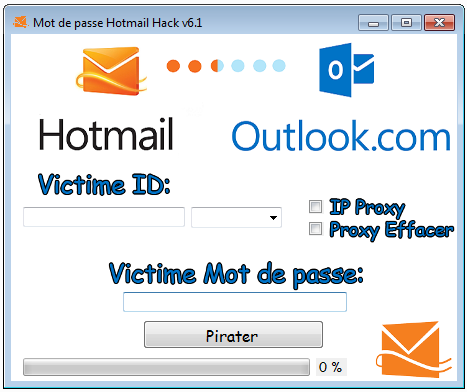

hacker mail, hacker boite mail, hacker adresse mail, email hacker, email de hackers, hacker email, hack boite mail, hacker un email

Tout dépend du système d’authentification utilisé.

Si la cible utilise un système d’authentification à un facteur, il vous suffira d’avoir son mot de passe; par contre, s’il s’agit d’un système à deux facteurs, il faudra en plus être en possession du téléphone de la cible (ce qui n’est pas évident) pour confirmer la connexion à la boite mail.

Nous avons développé des moyens infaillibles pour mener à bien notre piratage de boite mail, notamment l’utilisation d’un keylogger (programme enregistreur de frappe) qui nous permet de récupérer directement les identifiants de connexion de la personne ciblée en même temps qu’elle les saisit sur son clavier.

Pour parvenir à nos fins, nous utilisons également des méthodes liés à la psychologie humaine qui amènent la victime à nous communiquer ses informations sans qu’elle se doute de quelque chose (hameçonnage). Vous pouvez à présent espionner n’importe qui à son insu et découvrir peut être des secrets inavouables et en tirer des avantages.

Avis

Il n’y a pas encore d’avis.